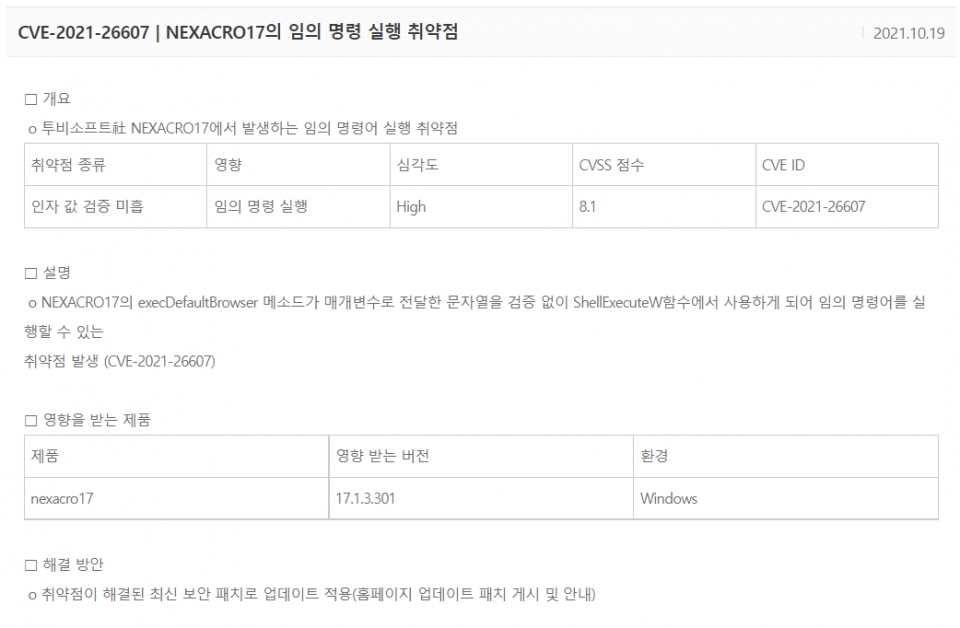

투비소프트의 개발 플랫폼 넥사크로에서 인자값 검증 미흡으로 인한 임의 명령 실행 취약점이 발견돼 한국인터넷진흥원(KISA)이 보안 업데이트를 권고했다. 해당 취약점은 지난 5월 투비소프트의 넥사크로 17.1.3.301버전에서 발생했으며, 투비소프트 측은 7월 정기 업데이트를 통해 취약점에 대한 조치를 완료한 상황이라고 전했다.

19일 KISA에 따르면 투비소프트가 개발한 UI/UX 플랫폼이자 원 소스 멀티 유즈(One source Multi Use) 솔루션인 넥사크로17(NEXACRO17)의 특정 버전에서 취약점이 발견됐다. 문제가 된 제품은 NEXACRO17의 17.1.3.301 버전으로 execDefaultBrowser 함수의 특정 인자값을 검증 미흡하여 임의의 명령을 실행할 수 있는 취약점(CVE-2021-26607)으로 알려졌다.

해당 솔루션은 현재 한진중공업의 ERP 시스템, 교원그룹의 SAP 기반 업무포털에서 사용되고 있으며, 현대자동차·삼성물산·삼성전자·LG전자·SK이노베이션·농심 등 유명 기업 역시 넥사크로 솔루션을 도입하고 있는 것으로 알려졌다. 이에 KISA 측은 홈페이지 업데이트 패치 게시 및 안내에 따라 취약점이 해결된 최신 보안 패치로 업데이트 적용할 것을 권고했다.

KISA에 따르면 투비소프트의 넥사크로 제품은 지난 9월에도 임의 파일 다운로드 및 실행 취약점이 발견되기도 했다. 당시 문제가 된 제품은 넥사크로14(NEXACRO14)의 14.0.1.3600 이전 버전으로 NEXACRO14 Runtime 에서 사용하는 plugin이 관련 액티브X(ActiveX) 모듈을 불러올 때 임의 파일 다운로드 및 실행이 가능한 취약점(CVE-2020-7874)이 발견되어 보안 업데이트를 진행했다.

이우철 투비소프트 연구소장은 “KISA는 소프트웨어의 보안 취약점을 꾸준하게 모니터링해 취약점 발생 시 조치 권고를 개발사에 전달하고 있으며, 투비소프트는 KISA가 전달한 보안 취약점에 대해 신속하고 정확하게 원인을 파악하고 적극적으로 대응하고 있다”라고 밝혔다.

이어 “해당 취약점은 이미 7월 정기업데이트를 통해 조치 완료했으며, 해당 버전을 사용 중인 기업 고객사에 가이드라인 배포와 홈페이지 안내 등을 통한 보안 업데이트를 권고했다”라며 “보안 취약점 발생 및 조치 권고는 넥사크로플랫폼의 기술적 결함에서 기인한 것이 아닌 단순한 보안 취약점이 발생한 것이며, 이에 대한 대응 차원에서 업데이트가 필요함을 전달한 것”이라고 강조했다.

한편, 이 같은 취약점은 화이트해커 혹은 보안담당자를 통해 발견되며, 취약점을 해결한 패치를 진행한 이후 해당 취약점이 발표된다. 하지만, 취약점 패치가 업데이트된 이후에도 기업에서 보안 패치를 진행하지 않은 경우 사이버 공격의 대상이 되기도 하며, 알려지지 않은 취약점 정보의 경우 ‘제로데이 공격’에 악용되기도 한다.